Jenis-Jenis Crypto Attack dan Cara Menghindarinya

Industri crypto merupakan industri yang sangat dinamis di mana para pelakunya berlomba-lomba menghadirkan terobosan teknologi terbaru. Sayangnya, perkembangan ekosistem crypto belum bisa terlepas dari serangan para pihak tidak bertanggung jawab. Setiap tahunnya, crypto attack masih terus terjadi, bahkan angkanya terus mengalami kenaikan.

Sebagai investor, tentu kita tidak ingin menjadi korban dari crypto attack. Oleh karena itu, mengetahui beragam jenis dan cara kerjanya dapat membantu kita mengurangi risiko terkena crypto attack. Baca penjelasannya melalui artikel berikut.

Ringkasan Artikel

- 👊 Crypto attack adalah sebuah serangan yang mencoba untuk mengeksploitasi keamanan dari sebuah jaringan blockchain, wallets, atau transaksi aset crypto

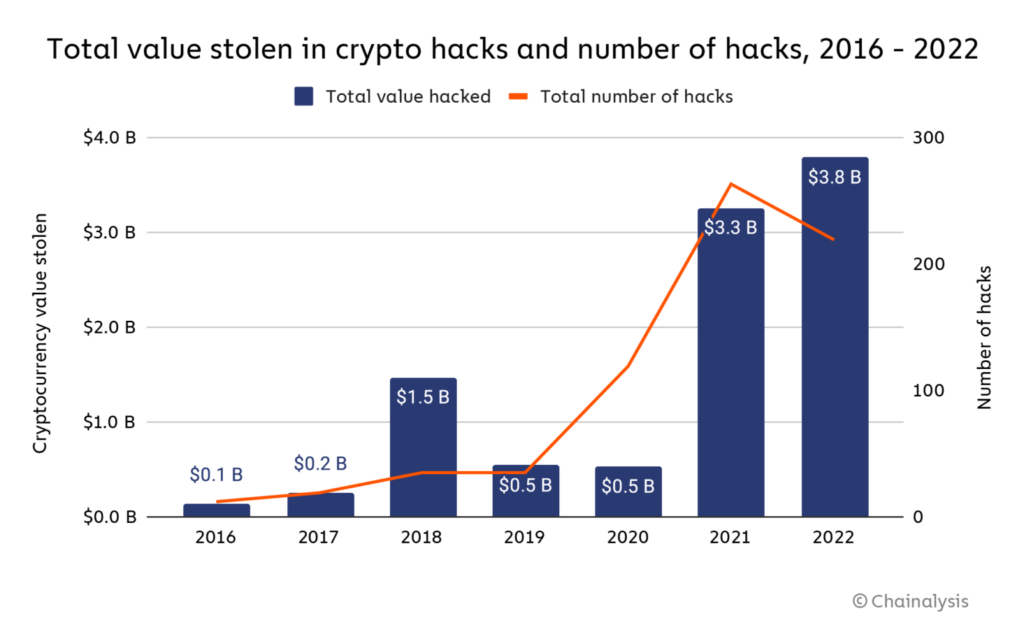

- 🚨 Sepanjang 2022 telah terjadi crypto attack dengan nilai kerugian mencapai US$ 3,8 miliar, naik 15% dari tahun 2021.

- 🔎 Beberapa crypto attack yang kerap terjadi adalah flash loan attack, phishing attack, cryptojacking, dusting attack, dan 51% attack.

- 🔒 Selalu waspada, memperbarui software, menggunakan perangkat keamanan tambahan, dan terus mempelajari tren baru soal penipuan bisa menjadi cara paling ampuh terhindar dari crypto attack.

Apa itu Crypto Attack?

Crypto attack merupakan sebuah serangan yang mencoba untuk mengeksploitasi keamanan dari sebuah jaringan blockchain, wallets, atau transaksi aset crypto. Tujuan utama dari crypto attack adalah untuk memperoleh keuntungan dari para korban. Dalam crypto attack, korban yang dirugikan bisa dari investor ritel maupun pelaku industri crypto seperti bursa pertukaran, aplikasi decentralized finance , hingga jaringan blockchain.

Walaupun industri dan ekosistem crypto terus berkembang, sayangnya serangan masih marak terjadi. Berdasarkan laporan yang dikeluarkan oleh Chainalysis, tahun 2022 mencatat nilai kerugian crypto attack yang terparah sepanjang masa. Tercatat, sebanyak US$ 3,8 miliar telah dicuri dari industri crypto. Angka tersebut mengalami kenaikan 15% dari tahun sebelumnya.

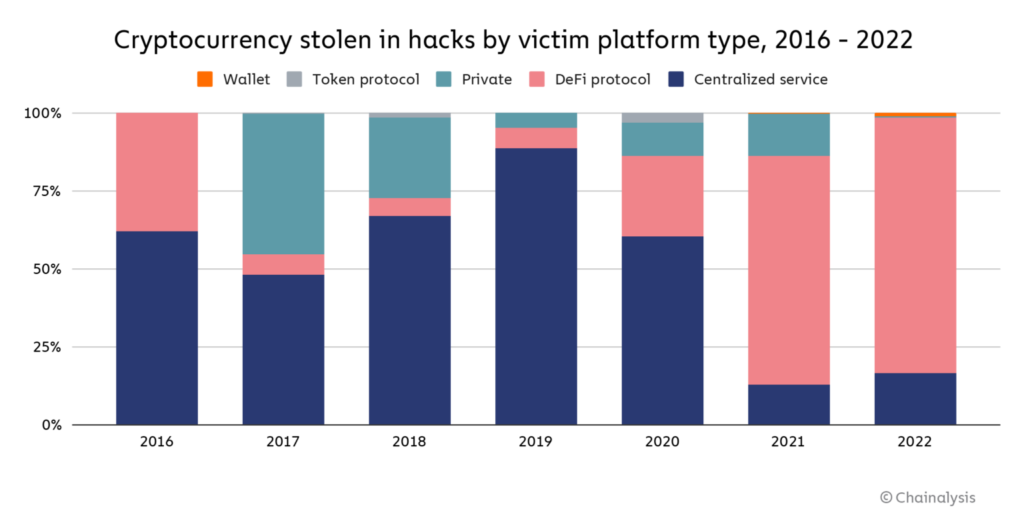

Dari keseluruhan crypto attack, korban utamanya adalah platform protokol DeFi di mana porsinya mencapai 82,1% dari keseluruhan jumlah serangan di crypto. Artinya, sebanyak US$ 3,1 miliar telah tercuri dari protokol DeFi sepanjang 2022 atau naik 73,3% dari 2021 lalu.

Cara Kerja Crypto Attack

Dalam menjalankan aksinya, para peretas bisa melakukan serangan melalui dua cara, yakni menyerang secara aktif dan pasif. Dalam serangan aktif, peretas akan berupaya untuk mendapatkan akses ke data sensitif korban dengan segala cara. Setelah mendapatkan aksesnya, peretas akan merusak dan mengutak-atik data tersebut.

Sementara dalam serangan pasif, pelaku melakukan penyerangan untuk mendapatkan akses ke data sensitif korban seperti private key dengan melakukan intersepsi terhadap data tersebut. Dalam serangan pasif, data-data tadi tidak akan dirusak dan peretas hanya memperoleh akses ke data tersebut.

Jenis-Jenis Crypto Attack

Berikut ini adalah lima jenis crypto attack yang biasa ditemui di industri crypto:

1. Flash Loan Attack

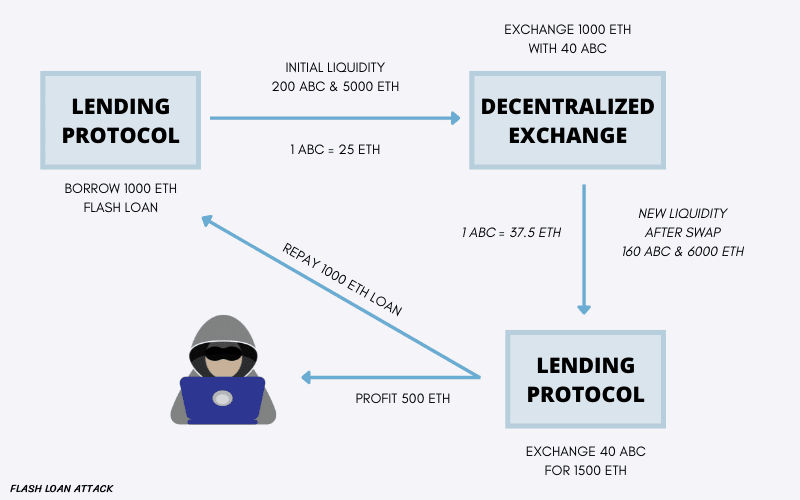

Flash loan attack merupakan salah satu metode penyerangan yang terjadi di platform DeFi. Adapun, flash loan merupakan layanan yang memungkinkan pengguna meminjam dana tanpa memberikan jaminan. Mekanisme flash loan telah diatur melalui smart contract sehingga seluruh persyaratan harus terpenuhi terlebih dahulu agar proses peminjaman bisa berhasil.

Sayangnya, jika peretas memahami cara kerja smart contract tersebut, layanan flash loan menjadi rentan terhadap serangan. Para penyerang flash loan akan mencari jalan untuk bisa memanipulasi pasar sembari tetap memenuhi aturan smart contract tersebut. Dengan demikian proses pinjaman dan pengembalian dana tetap bisa berlangsung.

Metode manipulasi pasar yang paling sering digunakan adalah arbitrage. Penyerang akan memanfaatkan adanya perbedaan harga aset di dua platform exchange. Imbas dari flash loan attack dapat menyebabkan kerugian finansial terhadap platform DeFi dan pengguna yang terdampak.

Contoh kasus flash loan attack terjadi di PancakeBunny, protokol yield farming aggregator berbasis BSC. Kala itu, peretas berhasil meminjam BNB dari PancakeSwap dalam jumlah besar. Kemudian, BNB tersebut digunakan untuk memanipulasi harga USDT/BNB dan BUNNY/BNB di kolam likuiditas Pancake Bunny. Si peretas kemudian berhasil mendapatkan token BUNNY dalam jumlah besar yang kemudian di-dump di market. Dari hasil tersebut, si peretas kemudian membayar utang pinjamannya di PancakeSwap agar smart contract-nya tidak membatalkan transaksi. Lewat aksinya, si peretas memperoleh keuntungan hingga US$ 3 juta, sementara token BUNNY mengalami crash.

Kamu bisa mempelajari cara kerja smart contract lebih lanjut pada artikel berikut.

2. Cryptojacking

Cryptojacking merupakan sebuah serangan menggunakan malware yang secara diam-diam melakukan penambangan crypto di perangkat korban. Nantinya, crypto yang berhasil ditambang akan langsung masuk ke wallet peretas. Dengan metode ini, peretas akan meraih keuntungan tanpa harus mengeluarkan modal sepeser pun. Adapun, Cryptojacking hanya bisa dilakukan pada aset crypto yang memiliki konsensus Proof-of-Work (PoW).

Dalam kasus cryptojacking, korban cenderung tidak akan menyadari bahwa perangkatnya terkena cryptojacking. Pasalnya, korban tidak akan mengalami pencurian data ataupun aset dari wallet mereka. Kerugian yang dialami korban adalah tetap membayar tagihan listrik tanpa menerima hasil penambangan (sekalipun komputernya berhasil menebak hash target).

Para peretas bisa melakukan cryptojacking dengan cara membuat beberapa baris entry kode JavaScript atau command line melalui sebuah HTML yang secara otomatis akan menjalankan programnya ketika dibuka. Umumnya para peretas akan menggunakan metode phishing agar korban membuka laman website tertentu.

Kasus cryptohijacking pernah terjadi pada 2017 silam di mana website The Pirate Bay berisikan JavaScript yang membuat perangkat pengunjungnya menambang aset crypto Monero. Hal ini terungkap setelah para pengunjung melaporkan adanya kenaikan tingkat usage CPU mereka selepas mengakses The Pirate Bay. Melalui cryptohijacking tersebut, The Pirate Bay berhasi menambang Monero dalam jumlah yang cukup besar sampai akhirnya permasalahan tersebut diselesaikan.

3. Phishing Attack

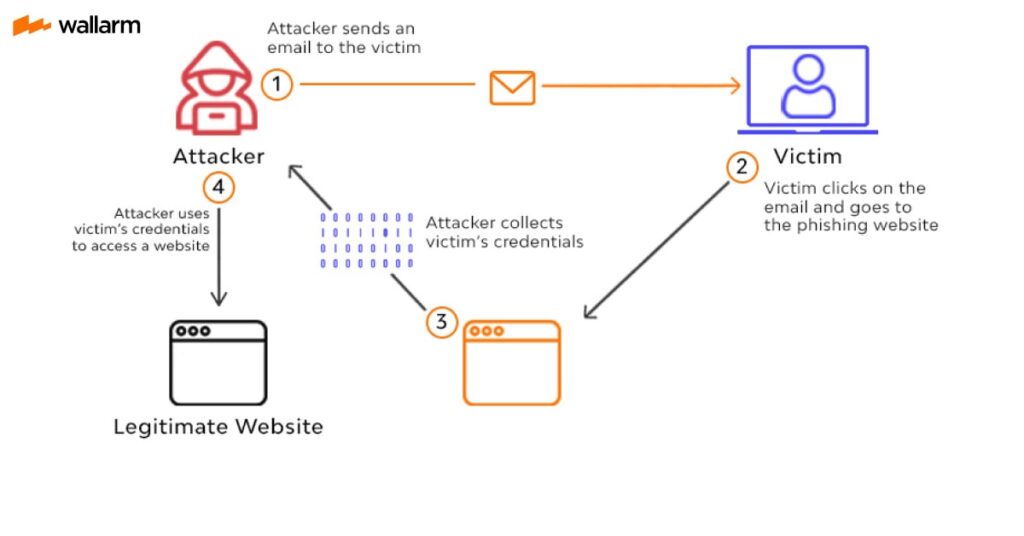

Phishing adalah cara penipuan di mana pelaku akan mengirimkan pesan untuk memancing dan mengelabui korban agar memberikan data sensitif seperti kata sandi maupun private key. Phishing merupakan salah satu penipuan yang paling sering dilakukan di industri crypto. Beragam medium bisa digunakan untuk melakukan phishing, seperti media sosial, website, pesan pribadi dan e-mail.

Dalam melakukan aksinya, para pelaku umumnya membuat website palsu yang menyerupai website aslinya maupun mengatasnamakan organisasi atau sosok penting. Di dalamnya, pelaku akan mengirimkan pesan yang mengajak korban untuk mengikuti instruksi, seperti masuk ke link yang dikirimkan atau mengirim sesuatu ke alamat tertentu.

Di balik link tersebut, pelaku akan menyembunyikan ransomware atau spyware agar bisa mendapatkan informasi penting seperti data dompet digital crypto. Dalam modus phishing crypto yang lebih mutakhir, korban akan langsung kehilangan aset crypto-nya saat menggunakan link yang diberikan penipu.

Salah satu peristiwa penipuan crypto yang pernah terjadi karena phishing adalah peretasan Ronin Bridge dari Axie Infinity. The Block memberitakan bahwa salah satu developer senior Axie Infinity tertipu oleh phishing dalam bentuk penawaran pekerjaan fiktif dengan gaji tinggi. Setelah itu, hacker tersebut dapat mengakses beberapa validator node Axie Infinity dan berhasil mencuri sekitar US$ 540 juta.

Phishing juga menjadi metode paling populer untuk melakukan scam, cari tahu metode lainnya lewat artikel berikut.

4. Dusting Attack

Dusting attack adalah metode penyerangan yang dilakukan dengan cara mengirimkan sejumlah aset crypto dengan nominal yang kecil ke alamat dompet secara acak. Inilah mengapa metode ini disebut “dusting” karena aset yang dikirim sangat kecil layaknya dust alias debu. Penyerangan ini dilakukan untuk mengungkap pemilik alamat dompet yang diserang. Dusting attack bisa jadi sulit dideteksi karena menyerupai Unspent Transaction Output (UTXO) atau sebuah sisa aset crypto dari transaksi yang telah dieksekusi.

Jika aset crypto yang dikirim melalui dusting attack tadi terpakai untuk transaksi, maka si penyerang akan dapat melihat daftar transaksi beserta alamat tujuannya. Nantinya, peretas dapat menggunakan berbagai informasi yang didapat untuk melakukan aksi lanjutan, seperti phishing, penipuan, maupun pemerasan.

Namun, dusting attack tidak selamanya berbahaya. Pasalnya, terdapat lembaga analisis blockchain yang sengaja melakukan dusting attack untuk melakukan penelitian ataupun punya kontrak kerjasama dengan pemerintah. Dusting attack juga bisa dilakukan untuk mengetes throughput atau bandwith dari sebuah jaringan.

Kasus dusting attack pernah terjadi pada Litecoin di tahun 2019. Ketika itu, seseorang menemukan adanya ratusan ribu transasksi dust di jaringan Litecoin. Setelah ditelusuri, sumber dusting attack itu berasal dari kelompok yang mengiklankan penambangan Litecoin. Untungnya, tidak ada yang dirugikan akibat serangan ini karena hanya sebatas spamming.

5. 51% Attack

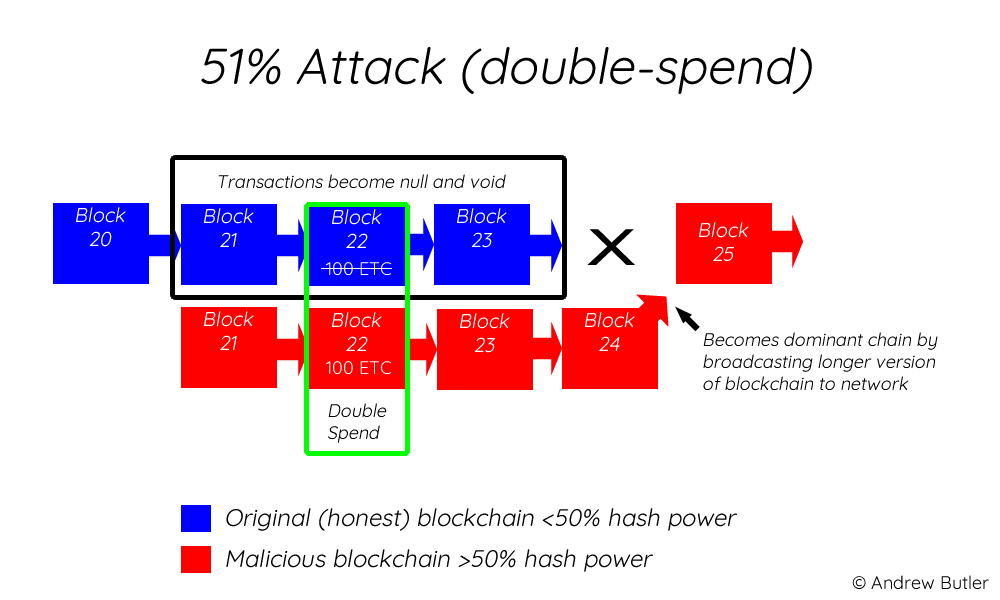

51% attack merupakan penyerangan yang terjadi ketika terdapat penambang yang memiliki kekuatan 51% atau lebih dari keseluruhan kekuatan hash penambangan. Dengan mempunyai tingkat kontrol yang dominan, kelompok tersebut bisa melakukan double spending, mencegah transaksi untuk dikonfirmasi, hingga membalikkan transaksi token yang sedang terjadi.

Namun, 51% attack memerlukan modal yang besar dikarenakan untuk menguasai 51% dari total kekuatan hash, peretas harus mempunyai daya komputasi yang sangat besar. Para penyerang juga berpacu dengan waktu karena mereka harus terus memverifikasi transaksi baru dan terus berlomba untuk membuat blok baru agar bisa mengecoh penambang lain.

Dengan demikian, 51% attack akan memakan biaya listrik yang sangat besar. Terlebih jika blockchain tersebut merupakan jaringan yang besar dan punya tingkat desentralisasi yang baik. Oleh karena itu, beberapa kasus 51% attack terjadi pada jaringan blockchain yang relatif kecil.

51% attack pernah terjadi pada jaringan Bitcoin Gold pada 2018. Mengingat hash rate Bitcoin Gold relatif rendah, para penyerang berhasil mendominasi jaringan tersebut dan melakukan double spending. Dikabarkan, pelaku 51% attack ini berhasil meraup keuntungan hingga US$ 18 juta.

Mau tahu lebih lanjut mengenai cara kerja 51% attack pada sebuah blockchain? Baca selengkapnya di sini.

Cara Mencegah Crypto Attack

Seperti perumpaan yang berbunyi “lebih baik mencegah daripada mengobati”, maka dari itu, beberapa tips berikut bisa kamu terapkan guna mencegah dan meminimalisir terkena crypto attack.

- Menggunakan Cold Wallet. Mengingat crypto attack terjadi di dunia online, menyimpan semua data tentang aset crypto seperti alamat dompet dan private key secara offline bisa jadi pilihan. Metode cold wallet ini dilakukan dengan menyimpan data di hardware wallet atau paper wallet.

- Menjaga Private Key. Prinsip keamanan crypto terpenting adalah orang lain tidak boleh mengetahui private key kepunyaanmu. Jika sampai diketahui orang lain, maka orang lain dapat mengakses semua aset yang kamu punya. Kebanyakan kasus phishing bertujuan untuk mendapatkan akses ke private key milikmu.

- Memakai Aplikasi Keamanan Tambahan. Penggunaan two-factor authentication (2FA) dapat memberikan keamanan tambahan. Fitur 2FA sangat berguna ketika password kamu berhasil dicuri. Penipu yang mencuri tidak bisa mengakses akun-mu tanpa ada autentikasi dari aplikasi 2FA seperti Google Authenticator.

- Memastikan Software Selalu Up-to-Date. Setiap pembaruan perangkat lunak akan diiringi dengan tingkat keamanan termutakhir. Hal ini bisa mengurangi risiko perangkat lunak terkena serangan malware maupun potensi kerentanan lainnya.

- Selalu Waspada. Amunisi terpenting terhindar dari crypto attack adalah dengan selalu waspada dan memperdalam pengetahuan. Selalu ketahui tren terbaru terkait potensi dan modus kejahatan di industri crypto. Jangan lupa untuk tidak sembarangan tergoda oleh ancaman penipuan yang datang dari e-mail, sosial media, hingga website.

Harus diingat bahwa masih banyak jenis-jenis crypto attack lainnya. Lanskap tingkat keamaan di industri crypto juga selalu berubah-ubah mengingat dinamisnya industri ini. Oleh karena itu, penting bagi para investor untuk selalu memperdalam pengetahuan, waspada, dan menerapkan mitigasi risiko ketika memutuskan berinvestasi di aset crypto.

Self custody merupakan salah satu cara menyimpan crypto dengan aman. Pelajari caranya di artikel berikut.

Investasi Crypto di Pintu

Pintu memberikanmu platform aman dan mudah untuk berinvestasi. Kamu bisa membeli berbagai crypto seperti BTC, ETH, SOL, dan yang lainnya tanpa harus khawatir adanya penipuan. Selain itu, semua aset crypto yang ada di Pintu sudah melewati proses pemeriksaan ketat.

Selain itu, aplikasi Pintu kompatibel dengan berbagai macam dompet digital populer seperti Metamask untuk memudahkan transaksimu. Ayo download aplikasi Pintu di Play Store dan App Store! Keamananmu terjamin karena Pintu diregulasi dan diawasi oleh Bappebti dan Kominfo.

Selain melakukan transaksi, di aplikasi Pintu, kamu juga bisa belajar crypto lebih lanjut melalui berbagai artikel Pintu Academy yang diperbarui setiap minggunya! Semua artikel Pintu Akademi dibuat untuk tujuan edukasi dan pengetahuan, bukan sebagai saran finansial.

Referensi

Christy Bieber, 6 Tips to Avoid Crypto Scams, The Fool, diakses pada 23 Februari 2023.

Coin Telegraph, What is a phishing attack in crypto, and how to prevent it? Diakses pada 23 Februari 2023.

Werner Vermaak, What Are Flash Loan Attacks? CoinMarketCap, diakses pada 23 Februari 2023.

Jake Frankenfield, 51% Attack: Definition, Who Is At Risk, Example, and Cost, Investopedia, diakses pada 24 Februari 2023.

Marko Mihajlovic, What Is a Dusting Attack? Crypto Exploit Explained, Shrimpy, diakses pada 24 Februari 2023.

Krisztian Sandor. What Is Cryptojacking? How to Protect Yourself Against Crypto Mining Malware. Coindesk, diakses pada 24 Februari 2023.

Bagikan

Artikel Terkait

Lihat Aset di Artikel Ini

Harga DEFI (24 Jam)

Kapitalisasi Pasar

-

Volume Global (24 Jam)

-

Suplai yang Beredar

-